[Lettre Calipia] PRISM, ECHELON, la NSA, qui est encore dupe ?

Il y a quelques mois le monde entier fut plus ou moins secoué par les révélations d’Edward Snowden concernant le programme de surveillance PRISM, découvrant effaré que les États-Unis, par l’intermédiaire de la NSA (National Security Agency) avaient mis en place un assez impressionnant programme de surveillance électronique des communications à l’échelle globale.

Ma première réaction fut : Vous avez aimé ECHELON ? Grand bien vous fasse, vous allez adorer PRISM… Donc aucun intérêt en soi, hormis la précision des informations concernant les dernières initiatives de la NSA pour espionner le monde entier. Donc pas d’article, de coup de gueule ou de billet d’humeur.

Mais après quelques mois de réflexion, j’avoue avoir été interpellé non pas par le fait que les États-Unis interceptaient sans vergogne toutes les communications et données possibles, mais par le manque flagrant de réactions des états et citoyens devant le cynisme affiché par ce pays et surtout par une proposition de loi assez liberticide votée en France fin décembre.

Je vous propose donc de partager avec moi une petite indignation froide et raisonnée avec ce modeste article (qui est clairement un billet d’humeur).

PRISM, ECHELON rien de nouveau sous le soleil

Précisons tout d’abord que les opérations d’interception des communications menées par des états n’ont rien de nouveau puisque c’est en 1943 que les USA et le Royaume Uni signèrent un accord de coopération dans le renseignement issu de l’interception des communications (SIGINT), collaboration pérennisée en 1946 par l’accord UKUSA (United Kingdom – United States Communications Intelligence Agreement) auquel se sont joints ensuite le Canada, l’Australie et la Nouvelle Zélande.

Dans le cadre de ses accords, se sont constitués des bases d’interception des communications électromagnétiques (téléphone, télex, fax, mail, etc.), informations dont le traitement est effectué par l’US National Security Agency, créée spécialement en 1952 pour assumer cette mission.

C’est vous l’avez compris le réseau ECHELON, dont nous parlons. Il apporte une couverture quasi mondiale, l’Angleterre étant en charge de l’Europe, de la Russie (jusqu’à l’Oural) du Moyen-Orient et de l’Afrique, les États-Unis / Canada prenant en charge le continent américain et la Russie (à l’est de d’Oural), l’Australie et la Nouvelle Zélande interceptant les communications dans le Pacifique et en Asie. Sachant que progressivement d’autres pays ont signé des traités de coopération de SIGINT plus restreints avec les États-Unis (l’Allemagne, la Turquie, la Norvège, la Corée du sud, le Japon) permettant de bénéficier de certains renseignements obtenus dans le cadre de ce programme.

Signalons aussi que depuis le 11 septembre 2001 des « salles noires » sont installées dans les nœuds de réseaux optiques des grands opérateurs télécoms américains par lesquels transitent une majorité du trafic Internet, et que dans ces salles les signaux sont répliqués et stockés pour un traitement ultérieur.

On peut de plus ajouter à la liste des moyens d’interceptions disponibles de nombreux satellites espions qui passent tranquillement au-dessus de nos têtes et peuvent fournir des images d’une qualité saisissante.

Voilà donc pour ECHELON, dispositif qui ne fut révélé qu’en 1988 (après presque 40 années d’activité discrète) par un journaliste Écossais dans un article assez judicieusement intitulé « Somebody’s listenning ».

Avec un tel arsenal, que peut donc apporter PRISM à la NSA, seriez-vous fort légitimement en droit de vous demander ?

En fait et pour faire simple, si ECHELON s’intéresse aux communications, PRISM cible les données.

PRISM est une Special Source Operation (littéralement, « Opération d’une source spéciale ») qui s’inscrit dans la tradition des ententes que la NSA a établies depuis les années 1970 avec plus de 100 sociétés américaines jugées fiables : la NSA dispose ainsi d’un accès direct aux données hébergées par les géants américains des nouvelles technologies, parmi lesquels Google, Facebook, YouTube, Microsoft, Yahoo!, Skype, AOL, Apple, IBM, Cisco, etc.

Ce qui n’est a priori pas une très bonne nouvelle, même si plusieurs compagnies concernées ont déclaré qu’elles ne fournissaient pas d’informations « en vrac » à la NSA, mais que chaque demande de renseignement devait concerner des individus et être en accord avec le FISA (Foreign Intelligence Surveillance Act).

Heureusement rien de tel chez nous …

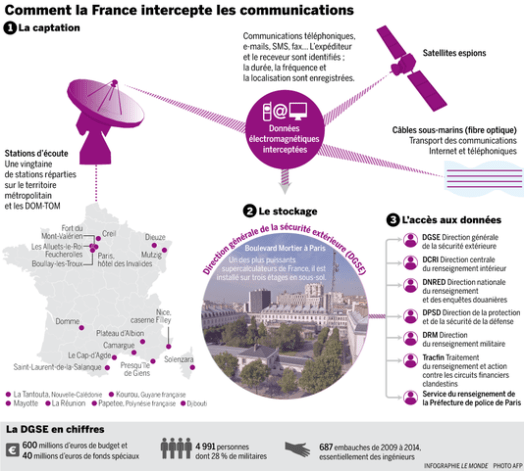

En fait si les moyens disponibles sont entre 10 et 20 fois moins importants que ce que peuvent mettre en œuvre les États-Unis (et les signataires de l’accord UKUSA), la France s’est elle aussi dotée de moyens techniques voisins avec une mutualisation des systèmes d‘écoute par l’ensemble des organisations du renseignement français (DCRI, DGSE, DRM, Douanes, etc). Ces grandes oreilles sont opérées par la Direction Technique de la DGSE qui représenterait plus de la moitié de ses effectifs, soit environ 2000 personnes.

Il existe de plus, comme aux États-Unis, un certain nombre de contraintes légales pour les acteurs des industries numériques relatives à la sécurité nationale ou aux opérations de police :

- Les opérateurs télécoms français mettent en place des écoutes ciblées par dizaines de milliers chaque année. Elles sont lancées sur commissions rogatoires de la justice. Cela concerne les menaces terroristes (via demandes de la DCRI) mais aussi la grande délinquance et toutes sortes d’enquêtes judiciaires en cours. Ces interceptions concernent l’ensemble des communications transitant via les opérateurs : téléphonie fixe et mobile, VOIP, transits Internet, sites visités.

- Diverses lois régissent la manière dont les utilisateurs cryptent leurs données numériques. La LCEN (Loi sur la Confiance dans l’Économie Numérique) de 2004 permet ce cryptage mais impose de fournir aux autorités, notamment judiciaires, toutes les clés de cryptage utilisées. La LOPPSI 2 votée en 2011 (loi d’orientation et de programmation pour la performance de la sécurité intérieure) autorise la police sous contrôle judiciaire d’utiliser tout moyen pour s’introduire dans les ordinateurs de personnes suspectées de crimes graves, de trafic d’armes et de stupéfiants, de blanchissement d’argent ou d’aide à l’immigration illégale.

- Les dispositions sur la sécurité informatique relatives au cryptage des données et des liaisons sont gérées par l’ANSSI, l’Agence Nationale de la Sécurité des Systèmes d’Information. Cette agence, anciennement DCSSI, dépend du Secrétariat Général de la Défense et de la Sécurité Nationale (SGDSN, anciennement SGDN). Elle soumet la mise sur le marché français et l’exportation de logiciels de cryptage à une demande préalable.

Donc hormis les « salles noires » chez les opérateurs télécoms (dont l’existence n’est pas avérée) et une couverture satellitaire plus limitée on peut probablement affirmer que la France dispose de moyens d’espionnage à peu près équivalent à ceux des États-Unis.

Vous voilà rassurés ?

Quel est le problème ?

La pratique de « l’espionnage » (ou la collecte et le traitement d’informations) par les états n’est pas nouvelle. De tous temps ce fut un élément décisif de victoire en cas de conflits, et un moyen pratique pour faire avancer des enquêtes de police, ce qui ne peut être considéré comme ontologiquement immoral.

Mais certaines dérives sont actuellement mises à jour, dérives qui peuvent être je pense considérées comme inquiétantes.

Un net changement d’échelle, et de nouveaux « méchants »

Si jusqu’à la fin du 20ème siècle il était irréaliste d’envisager une surveillance globale de tous les individus, l’avènement d’Internet (messagerie, réseaux sociaux), de la téléphonie mobile et bientôt la prolifération des capteurs (tout doit être intelligent et connecté, même votre grille-pain) ont permis d’appliquer à grande échelle des processus de surveillance extrêmement efficaces basés sur une collecte massive d’informations.

Cette masse d’information gigantesque peut de plus être maintenant largement stockée à des fins d’analyses, compte tenu des avancées effectuées en termes de datacenter et des capacités des disques durs.

Il est de plus incroyablement plus facile de traiter des informations très nombreuses et peu structurées avec les évolutions logicielles faites dans le domaine du Big Data.

On peut donc raisonnablement penser que le profilage précis d’un individu disposant d’un téléphone portable, d’un compte de messagerie, actif sur les réseaux sociaux, et payant ses achats par carte bancaire est une opération assez simple.

S’il n’est actuellement pas possible d’affirmer que les états procèdent à ce genre d’exercice (sauf si vous êtes un terroriste, un assassin, un pédophile ou que vous avez assisté à un spectacle de Dieudonné), il est cependant clair que des sociétés privées telles que Google ou Facebook ne s’en prive pas, et heureusement pour elles puisque c’est leur principale source de revenus.

Donc pour l’instant, si j’étais un peu soucieux de ma vie privée, je me soucierais probablement plus des mails que j’écris avec Gmail, des billets que je poste, de mes tweets, de mes photos sur Facebook ou des informations stockées dans mon téléphone portable.

Mais le risque est bien là de disparition totale de la vie privée … et depuis quelques temps déjà…

Plus de cadre, merci Ben Laden

Jusqu’alors les opérations de surveillance (au sens large) étaient :

- Soit « sauvages » et gérées par l’armée pour ce qui concernait les opérations extérieures et la collecte d’informations concernant des pays à risque. Donc pas de règles, ce qui est normal.

- Soit effectuées sous le contrôle de la justice pour les informations concernant des individus, généralement soupçonnés de crimes ou délits. Donc des règles strictes, ce qui me semble aussi normal.

Même si ces règles de base furent parfois (souvent ?) contournées, il était légalement répréhensible de le faire. Et certains ont payé le prix fort lorsque par exemple des écoutes illégales furent révélées, menées par une cellule de l’Élysée pour protéger la vie privée d’un président (ceci dit aujourd’hui il suffit de lire Closer). On peut aussi avoir une pensée émue pour Nixon et son Watergate…

Mais depuis le 11 septembre on assiste à une certaine confusion des genres, puisque tout individu est maintenant un terroriste potentiel, donc une menace pour l’état et donc devant être traité en dehors de tout cadre juridique qui limiterait ou ralentirait des actions possibles afin de le neutraliser.

Les Etats-Unis ont été bien entendus les premiers à réagir, avec leur PATRIOT ACT, qui est une « loi pour unir et renforcer l’Amérique en fournissant les outils appropriés pour déceler et contrer le terrorisme ». Cette loi, votée le 26 octobre 2001 (donc très rapidement) fait tomber la distinction juridique entre les enquêtes effectuées par les services de renseignement extérieur et les agences fédérales responsables des enquêtes criminelles (FBI) dès lors qu’elles impliquent des terroristes étrangers. Elle crée aussi les statuts de combattant ennemi et combattant illégal, qui permettent au gouvernement des États-Unis de détenir sans limite et sans inculpation toute personne soupçonnée de projet terroriste.

On parle ici de la « plus grande démocratie du monde », qui annihile toute liberté individuelle afin de prévenir un hypothétique danger. Plonger dans le monde de l’arbitraire (qui va décider que vous êtes un terroriste, et suivant quels critères) n’a me semble-t-il pas permis d’arrestations probantes, mais permet de soustraire à la justice pas mal de personnes en villégiature à Guantánamo. Belle avancée pour les libertés !!!

Évidemment la France est en train de suivre, puisque l’article 20 – anciennement article 13 – de la Loi de Programmation Militaire, votée fin décembre élargit le régime d’accès aux données de connexion des internautes, c’est-à-dire la surveillance des individus via leurs données numériques :

- les motifs pour invoquer le dispositif sont plus nombreux : sécurité nationale, sauvegarde du potentiel scientifique ou économique français, criminalité et délinquance organisée, prévention du terrorisme, reconstitution ou maintien de groupements dissous ;

- les acteurs aussi : services de police et gendarmerie (comme auparavant) mais aussi agents habilités des services des ministères de la Défense, de l’Économie et du Budget ;

- les moyens sont élargis : la géolocalisation en temps réel est autorisée ;

- Et cerise sur le gâteau, le contrôle est non judiciaire : une « personnalité qualifiée » rattachée au Premier ministre aura le dernier mot quant à la validation ou au rejet des demandes.

Vous avez adoré le Patriot Act, tout en ne vous sentant pas vraiment concerné, vous aimerez probablement l’article 20 de la LCM et il est probable que vous le soyez un peu plus (concerné) …

Un silence gênant …

A l’occasion des différentes révélations sur les nombreux programmes de surveillance mis en œuvre par les Etats-Unis, il est apparu que non seulement les communications et données des étrangers étaient interceptées, mais que les citoyens américains étaient aussi potentiellement surveillés, ce qui est maintenant considéré comme normal.

Mais des organismes internationaux (certaines missions de l’ONU par exemple), des ambassades ou instances dirigeantes de pays alliés (Union Européenne, France, Allemagne, Brésil, Mexique, etc.) ont été aussi placés sous surveillance.

Et hormis Dilma Rousseff (Brésil) qui a annulé une visite et clairement exprimé son indignation, le moins que l’on puisse dire c’est que les réactions des pays concernés furent plus que prudentes (pour parler diplomatiquement), voire totalement serviles (pour être un peu plus réaliste).

Quant à l’Union Européenne, qui est pourtant en négociation du « Partenariat transatlantique pour le commerce et l’investissement » (TTIP), elle a signé cet accord avec le Canada fin octobre, alors que l’espionnage des ceux avec le Canada ont été signés fin octobre en plein scandale des révélations d’espionnage notamment de l’ambassade de l’UE à Washington. Et le processus pour finaliser l’accord avec les États-Unis sont toujours en cours !

En guise de conclusion, que faire pour échapper à cette surveillance ?

Pour être honnête … rien.

A moins de ne plus utiliser de téléphone, de messagerie, de carte bancaire, d’ordinateur, de bracelet qui compte vos pas, de navigateur, et de ne plus utiliser un seul service en ligne (le Cloud computing qui est si pratique).

En gros vous faites un saut de 60 ans dans le passé, ce qui vous rendra suspect puisque c’est comme cela que Ben Laden fut repéré à Abbottabad en 2011 (après 10 ans de cavale tout de même) : Sa grande maison n’était pas connectée à Internet et n’émettait aucune onde électromagnétique ! Ce vide était louche.

Ou vous utilisez les techniques qu’utilisent d’autres personnes recherchées activement, c’est-à-dire le réseau Tor pour les communications (communications chiffrées passant par des dizaines de relais) et un cryptage généralisé de vos données.

Tout ceci étant moyennement efficace compte tenu du fait :

- qu’un chiffrement fort et pour lequel les autorités ne disposent pas de la clé vous désignera comme personne à suivre activement, ce qui n’est pas une bonne chose ;

- que l’utilisation de Tor pourrait être compromise compte tenu des efforts faits par la NSA dans ce sens (ils n’ont pas actuellement réussi) ;

- dès que la NSA aura son ordinateur quantique, ce qui ne saurait tarder, toute protection par chiffrement de données ou VPN va rapidement être cassée.

Donc faites comme moi, soyez respectueux des lois et ne dites surtout pas de mal des Etats-Unis qui sont je tiens à le rappeler une démocratie exemplaire.

Et bon courage à nos enfants …

Pierre Bugnon, Directeur Associé